CIBERSEGURIDAD - RECOMENDACIONES

El papel de la Ciberseguridad en la productividad empresarial

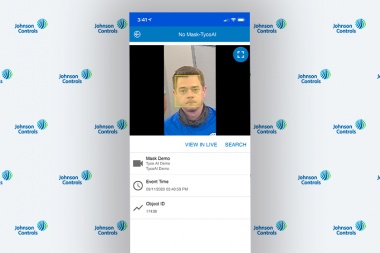

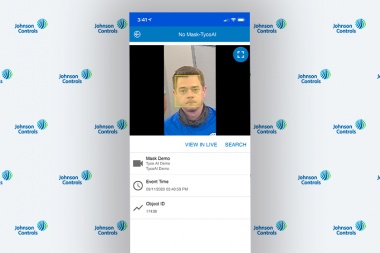

Johnson Controls destaca cuatro recomendaciones que deben ser tenidas en cuenta al momento de ayudar a las empresas a mantener niveles de ciberseguridad adecuados.

Johnson Controls

En 1903, cuando fue interceptada la primera transmisión del telégrafo inalámbrico, surgió el primer hacker de la historia. Desde ese momento empezó a ser necesaria la ciberseguridad y, más de un siglo después, se ha convertido en una herramienta invaluable para custodiar y proteger el bien más valioso de las empresas y particulares: la información.

Sin embargo, a medida que crece la tecnología, se incrementan también las amenazas, las cuales a nivel empresarial pueden llegar a afectar toda la cadena de vida, impactando la productividad, los procesos administrativos y hasta operativos. Pensando en cómo ayudar a las empresas a tener una ciberseguridad efectiva, eficiente y continua, Johnson Controls presenta cuatro recomendaciones que deben tenerse en cuenta:

La continuidad del negocio es una prioridad. Uno de los principales daños que puede ocasionar un ataque cibernético a nivel empresarial es la interrupción en la cadena de procesos y de producción. Estos sucesos se traducen en pérdida de dinero para la compañía y además afectan su competitividad en el mercado, poniendo en riesgo la operación a mediano y largo plazo.

“Por eso, cada día toman mayor importancia las Tecnologías de Operación, que están directamente vinculadas a la eficiencia de las funciones críticas, así como a la disponibilidad del sistema, al enfocarse en garantizar un continuo e ininterrumpido funcionamiento de los procesos”, comenta Linnete Velez-Mcknight, Senior Global Product Marketing and Cyber Experience Leader - Cyber Solutions en Johnson Controls.

Es importante contar con un proveedor que ofrezca un equipo permanente de respuesta a incidentes y que ayude a tender puentes entre las Tecnologías de Información y las Tecnologías de Operación.

La ciberseguridad debe ser personalizada. De la misma manera que las amenazas cambian con cada víctima potencial, así mismo debe actuar la ciberseguridad.

Muchos de los procesos al interior de cada empresa son únicos, por eso tienen necesidades específicas. Allí cobra gran importancia la inteligencia de amenazas, que permite identificar cuáles son esas vulnerabilidades potenciales y puntos críticos en donde se pueden llegar a recibir ataques. Es fundamental ofrecer una alternativa que incluya productos diseñados para que ofrezcan soporte de inteligencia de amenazas.

Escoger correctamente el proveedor de ciberseguridad. Lo primero que deben tener en cuenta las empresas a la hora de escoger un proveedor, es que tenga la capacidad de ofrecerle productos y servicios que sean realmente eficientes, profesionales y personalizables. Si la empresa tiene que adaptar su estructura laboral a un modelo de ciberseguridad preestablecido, se pueden poner en riesgo procesos clave y afectar la dinámica productiva.

Hoy más que nunca, los proveedores deben ser capaces de ayudar al cliente a alcanzar sus objetivos y de brindarle el conocimiento del que carece, a la vez que brindan servicios y productos enfocados en hacer más eficiente la ciberseguridad.

La ciberseguridad compete a todos. Lejos están los tiempos en que los temas de ciberseguridad eran tratados de manera aislada por un pequeño grupo de ingenieros. Hoy en día, es claro que la protección contra las ciberamenazas es una responsabilidad compartida, involucrando de manera transversal a las distintas áreas, sean TI o no, extendiendo incluso su campo de acción hacia proveedores y clientes. De esta manera, se podrá garantizar un sistema más seguro.

Finalmente, no solo es necesario tener el conocimiento formal de las soluciones que pueden ayudar a evitar cualquier incidente, también es importante que las empresas estén a la cabeza en materia del conocimiento de las distintas normativas que rigen la ciberseguridad, como conocer las políticas internas, las directrices y las normas existentes. Todo esto permitirá diseñar una estructura más robusta y eficiente.

De estas recomendaciones se desprenden dos claras conclusiones: en 2022, como nunca antes, las prácticas de desarrollo seguras darán lugar a diseños de productos más resistentes a la ciberdelincuencia y la educación en ciberseguridad permitirá a los clientes abordar los riesgos cibernéticos de una forma mucho más pragmática que en el pasado.

Para más información puedes visitar www.tyco.com

Johnson Controls

Facebook • Linkedin • Twitter • YouTube

NOTICIAS RELACIONADAS

2021 | CAPACITACIÓN ONLINE

Ciberseguridad, una profesión con un gran presente y futuro brillante

Definitivamente, la formación en ciberseguridad es una de las más buscadas por quienes buscan dar un salto en su carrera profesional y mejorar su futuro.

ACTUALIZACIÓN DE PRODUCTO

El controlador de dos puertas KT-2 de Johnson Controls: una solución ideal para las PyMES

Johnson Controls, líder mundial en edificios inteligentes, saludables y sostenibles, presenta KT-2 de Kantech, de Tyco, un controlador de acceso de dos puertas adaptable, asequible, y fácil de instalar, ideal para pymes.

INTELIGENCIA ARTIFICIAL

Las nuevas cámaras Pro Gen4 de Johnson Controls ofrecen soluciones de IA periférica para edificios inteligentes

Con una arquitectura distribuida, Illustra Pro Gen4 es una solución potente pero asequible que se integra a la perfección con OpenBlue, la plataforma dinámica de soluciones de edificios conectados, seguros y sostenibles de Johnson Controls.

ACTUALIZACIÓN DE PRODUCTO

Johnson Controls incorpora potentes analíticos a la última versión de victor y VideoEdge v5.7.1

Son para control del distanciamiento social y protección de perímetro inteligente en el software de la plataforma de gestión de video.

Zero Trust

ciberseguridad, confianza cero: el viaje hacia Zero Trust

En el mundo digital actual, empresas y organizaciones están experimentando niveles de riesgo cibernético sin precedentes. De acuerdo con un documento de Hikvision titulado: ‘Securing a New Digital World with Zero Trust’, la compañía brinda una descripción sobre cómo tomar medidas para salvaguardar sus datos, sus activos o preservar la privacidad de sus usuarios, por ejemplo, de los ataques maliciosos, de los hackers, a través del modelo de seguridad Zero Trust, que considera toda la actividad de la red como potencialmente dañina hasta que se demuestre lo contrario.

LANZAMIENTO - JOHNSON CONTROLS

iSTAR Ultra G2: controlador de puertas ciber resistente de próxima generación de Johnson Controls

Johnson Controls, líder mundial en edificios inteligentes, saludables y sostenibles, anunció el lanzamiento de iSTAR Ultra G2 de Software House, de Tyco, un controlador de acceso de última generación con resiliencia cibernética, que les da a los clientes más potencia de procesamiento, funcionalidades empresariales avanzadas y los bloques de desarrollo necesarios para la expansión en el futuro.

CASO DE ÉXITO - JOHNSON CONTROLS

El Puerto más moderno de Colombia incorpora Inteligencia Artificial para fortalecer su seguridad

Gracias a la implementación de soluciones Tyco, la compañía redujo además sus gastos operativos de seguridad en un 30%.

TRANSFORMACIÓN DIGITAL

La convergencia de la seguridad física y de TI: lo que significa para su empresa

“La era del Internet de las cosas ( IoT, por sus siglas en inglés) y de la Inteligencia Artificial (IA) significa que la seguridad física y de la Tecnología de la Información (TI) ya no son dominios separados. Por lo contrario, todo está conectado y se necesita converger el liderazgo de seguridad, equipos, capacidades y tecnologías para navegar por el cambiante panorama de riesgos”, según Fred Streefland, Director de Ciberseguridad y Privacidad de Hikvision EMEA.

TRANSFORMACIÓN DIGITAL

Cinco claves para lograr que la Transformación Digital llegue a los trabajadores de una empresa

Esto es un proceso en que las organizaciones utilizan las nuevas tecnologías principalmente para optimizar sus resultados y mejorar la experiencia de los clientes. Esta transformación debe ir de la mano de un cambio en la mentalidad de toda la empresa, tanto interna, como externa.

ESTAFAS VIRTUALES

Cibertendencias para el 2022

2021, un año donde las Estafas Virtuales fueron las protagonistas El experto en Ciberseguridad, Ing. Pablo Rodríguez Romeo, analiza el año 2021 en materia de ciberataques y proyecta las Cibertendencias de 2022.

ACTUALIDAD

3 prioridades para los CIOs en 2022

Las empresas adoptaron nuevas formas de trabajar a raíz de la pandemia para garantizar la continuidad de los negocios. Esto hizo que los CIO hayan tenido enormes responsabilidades implementando iniciativas digitales con el objetivo de mantener a flote las organizaciones.

TENDENCIAS 2022

3 tendencias en ciberseguridad empresarial para 2022

El borde desdibujado, la llegada de WiFi 6 y la nube se perfilan como las principales tendencias para el próximo año. Un claro foco hacia la automatización y la importancia de incrementar la mirada Zero Trust.

CIBERSEGURIDAD

Investigación de CXOs: el 89% de las organizaciones no alcanzan la protección de datos, mientras que los presupuestos aumentan para abordar los crecientes retos de la seguridad cibernética

El Reporte de Tendencias de Protección de Datos 2022 de Veeam revela que el 67% de las empresas están recurriendo a soluciones basadas en la nube para proteger sus datos, en tanto que la capacidad de recuperar datos de los ataques de ransomware continúa impulsando las estrategias de continuidad del negocio.

SEGURIDAD BANCARIA

Ciberseguridad, un desafío para las entidades financieras en América Latina

Los ciberataques son uno de los tantos enemigos en común que tienen todas las entidades financieras del mundo. La ciberseguridad, por su parte, es el máximo escudo de protección para repeler a los delincuentes informáticos. Compartimos este artículo enfocado en las entidades financieras de América Latina, escrito por Juan Camilo Arenas, director de Desarrollo de Negocios de Banca y Autenticación del Consumidor de HID Global para las Américas.

CIBERSEGURIDAD

Inform llega a América Latina para revolucionar el mercado a través de software inteligente

La empresa con base en Alemania y presencia a nivel global lleva más de 50 años aportando a la optimización de procesos de negocios a través de soluciones con software inteligente y ágil, capaz de analizar grandes cantidades de datos en segundos.

CRIPTOMONEDAS

Atención inversores: ¿cómo es la regulación de las criptomonedas en los distintos países de la región?

Las criptomonedas han generado interés en todo el mundo desde que comenzaron a utilizarse en 2009. Quienes buscan invertir en ellas están pendientes de sus cambios, sus valores y el comportamiento del mercado. Pero no son los únicos actores interesados en este tipo de moneda. Los Estados también las tienen en la mira con un objetivo común: la regulación de las criptomonedas.

CIBERSEGURIDAD

El 40% de los consumidores en Latam teme ser víctima de fraude online

Según un último estudio conducido por Infobip, empresa que ofrece soluciones de comunicación en la nube, las plataformas digitales generan hasta el 59% de los ingresos de los minoristas.

DATA CENTERS

Gestión de la seguridad física de los data center en Colombia

Los data centers son infraestructuras que deben ser salvaguardadas por la alta afluencia de información que manejan a diario y la cantidad de datos que allí se mueven. La seguridad física debe cumplir con ciertas características, por lo que en este artículo se presentan algunas prácticas de seguridad recomendadas para la seguridad física de estas infraestructuras.

ANÁLISIS Y RECOMENDACIONES

Cinco recomendaciones de Hikvision para fortalecer sus redes y dispositivos de seguridad

América Latina y el Caribe sufrieron más de 289 mil millones de intentos de ciberataques en 2021, un aumento del 600% con respecto a 2020, según datos de la empresa Fortinet®. Por su parte, el informe TOP 100 INTEGRADORES SEGURIDAD ELECTRÓNICA 2022, indica que las cifras sigan creciendo durante los próximos años en la misma medida que va profundizando la digitalización en la sociedad latinoamericana. Se prevé que para 2025, el mercado de la ciberseguridad haya crecido más del 51% con respecto al 2019 en América Latina, alcanzando los 26 billones de dólares.

CIBERSEGURIDAD

Hackeos de cuentas de WhatsApp: cómo evitarlos

En el último tiempo, se ha hecho muy común escuchar de hackeos a cuentas de WhatsApp. Y la pregunta es: ¿para qué? La respuesta es rápida: para lucrar con ella, ¿y cómo? Haciéndose pasar por nosotros, engañar a nuestros contactos y pedir dinero en nuestro nombre.

CIBERSEGURIDAD

Decálogo de ciberseguridad para PyMEs con esquema de trabajo híbrido en LATAM

Las PyMEs representan hasta el 99,5% de todas las empresas de América Latina y el 25% del PIB. Este sector empresarial es un blanco relativamente fácil debido a los pocos controles de ciberseguridad. 10 medidas de ciberseguridad básica que las PyMEs deben implementar, considerando que en muchas veces no cuentan con un especialista en ciberseguridad.

CIBERSEGURIDAD

Trabajo y descanso… ¿Cómo cuidar los datos?

Las prácticas de negocios continúan evolucionando, y en este marco, la tendencia dicta que, ahora que estamos en la etapa vacacional de invierno, volverá con fuerza la dinámica del “bleisure”, término que proviene de la fusión de negocios (business) y placer (pleasure) para referirnos a los viajes que, siendo de trabajo, son aprovechados también para romper la rutina e incluir actividades de ocio y esparcimiento, así como invitar a la familia al destino y combinar actividades.

CIBERSEGURIDAD

El sector industrial aportará el 70% del total de las conexiones IoT que se realicen en el mundo para el 2024

Nozomi Networks, líder en Ciberseguridad Industrial y visibilidad operativa destaca cómo las organizaciones están adoptando la tecnología IoT (Internet de las Cosas), para reducir los costos y ofrecer mayor valor de servicio. Sin embargo, esta práctica genera nuevos peligros en su protección, porque muchas compañías carecen de la capacidad para monitorear y resguardar sus recursos.

ANÁLISIS Y RECOMENDACIONES

Ciberataques en empresas: 5 buenas prácticas para estar protegidos

Cada vez las personas y empresas están más expuestas a ciberataques, por lo que es importante tener en cuenta distintas iniciativas para evitar que situaciones de este tipo afecten el funcionamiento de organizaciones.

ACTUALIDAD

Ciberseguridad en las pymes: sólo el 11% ha implementado completamente una solución de seguridad de IoT

Analizar los riesgos, tener segmentación Zero Trust y contar con una buena estrategia de prevención de amenazas IoT son la clave para que las pymes se mantengan a salvo de ciberdelincuentes

CIBERSEGURIDAD

La mayoría de las brechas de seguridad son causadas por errores humanos: la ciberseguridad también depende de vos

La ciberseguridad cobra cada vez más relevancia en todas las áreas de la vida. La falta de perfiles especializados en ciberseguridad será uno de los desafíos más importantes a los que empresas e instituciones tendrán que hacer frente en los próximos años.

CIBERSEGURIDAD

Mes de la Ciberseguridad: Cuáles son las principales amenazas y cómo combatirlas con tecnología avanzada

Genetec entrega las principales estrategias de hackeo de los sistemas de seguridad en Chile y cómo 3 simples pasos – cifrado, autenticación y autorización – pueden proteger los datos de una empresa.

ANÁLISIS Y RECOMENDACIONES

4 lecciones aprendidas del mundo de la ciberseguridad en 2022

La ciberseguridad ha tomado un lugar indispensable en la transformación digital y adopción de tecnología para la realización de múltiples tareas. Appgate, compañía de acceso seguro que ofrece soluciones de ciberseguridad para personas, dispositivos y sistemas, presenta un resumen de los avances y aprendizajes más importantes durante el 2022.

CIBERSEGURIDAD

Tres formas de mantenerse seguro durante el mundial de fútbol

Check Point Software Technologies advierte a los consumidores que sean cautelosos durante el torneo, ya que los correos electrónicos de phishing van en aumento.

HACKING ÉTICO

Pentest: un servicio cada vez más necesitado por las empresas

A medida que se hacen más públicos los ciberataques a grandes empresas se incrementa la demanda de hacking ético por parte de todo tipo de organizaciones. Esta simulación de hackeo consiste en atacar diferentes entornos o sistemas de la empresa con la finalidad de encontrar vulnerabilidades y así poder solucionarlas.