CIBERSEGURIDAD

Ciberseguridad en la era de IoT: el imperativo multicapa

Con el Internet de las Cosas (IoT), han aumentado la cantidad de dispositivos conectados a la red en órdenes de magnitud, y por consiguiente, las oportunidades para que los hackers violen los sistemas también se multiplican. Para proteger los activos y los datos de las personas en este entorno desafiante, se necesita un enfoque integral de múltiples niveles para la ciberseguridad.

Hikvision

Miguel Arrañaga, Pre-Sales Director de Hikvision México, comenta que en el pasado la mayoría de los sistemas de seguridad y vigilancia funcionaban de manera independiente, lo que significaba que no estaban conectados a otros sistemas ni a Internet público. Ahora las cosas han cambiado y el IoT en particular hace posible automatizar las alertas de vigilancia y compartirlas con otros sistemas y usuarios de toda la organización. Los sistemas también se conectan frecuentemente con sistemas basados en la nube con datos de video que pasan a través de la WAN y de Internet público para almacenarse fuera del sitio.

El rápido crecimiento en el tamaño y la complejidad de las redes y los dispositivos conectados a IoT presenta nuevas oportunidades, multiplicando la interacción entre personas y dispositivos a escala global, pero al mismo tiempo también amplifica los riesgos de violaciones de seguridad y otros ataques maliciosos. Este tipo de infracciones generalmente resultan en pérdidas financieras que reducen la confianza del cliente y otros resultados negativos.

Las amenazas de ciberseguridad ahora abarcan redes, aplicaciones y dispositivos

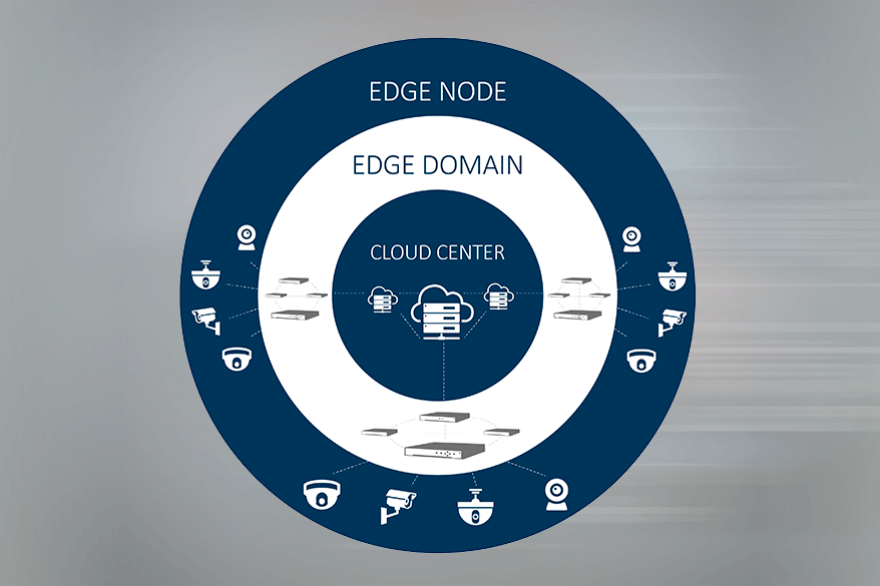

La complejidad de las redes y aplicaciones de vigilancia y el creciente número de dispositivos IoT que se conectan a las redes, crean riesgos de ciberseguridad de varias capas, todo lo cual debe abordarse de manera simultánea.

Para cubrir todas las bases, las organizaciones no solo deben considerar las vulnerabilidades potenciales en los sensores y dispositivos de IoT. También deben considerar la seguridad de las redes, junto con la protección de datos de extremo a extremo, la seguridad de las aplicaciones y una serie de otros factores.

En la capa de transporte, o capa de red, por ejemplo, los delincuentes tienen la oportunidad de explotar conmutadores y puertos para robar o alterar los datos. En la capa de aplicaciones, como se describe en el OWASP, los hackers de seguridad de aplicaciones buscan aprovechar las vulnerabilidades del sistema y la configuración para acceder a los datos y “asumir el control” de los dispositivos conectados. Adicionalmente, en la capa del dispositivo, se están utilizando métodos físicos y de ataque cibernético para robar datos o interferir o deshabilitar las operaciones del dispositivo.

El ejecutivo cuenta que estas amenazas de seguridad de varias capas significan que una única solución de “punto” para la ciberseguridad ya no puede ser efectiva. En cambio, todas las estrategias de ciberseguridad deberían adoptar un enfoque de múltiples capas que proteja la red, las aplicaciones y los dispositivos de manera adecuada contra posibles ataques.

Cómo Hikvision cubre todas las bases de ciberseguridad

Para ayudar a restringir el riesgo de una violación de seguridad, Hikvision ha creado un enfoque de múltiples capas que aborda una amplia gama de amenazas de ciberseguridad simultáneamente. También maximizamos la ciberseguridad siguiendo las mejores prácticas arquitectónicas y de dispositivos y estamos certificados con la certificación FIPS y Common Criteria.

“Nuestro enfoque multicapa se basa en maximizar la seguridad del dispositivo con componentes de hardware y software estrechamente acoplados que son robustos y confiables. En varios de nuestros dispositivos, utilizamos chips de seguridad de alto rendimiento que rigen un cifrado de datos de proceso de arranque seguro y procesos de actualización seguros. Muchos dispositivos también usan claves de cifrado generadas aleatoriamente para minimizar el riesgo de acceso no autorizado”.

Comenta que todos los códigos ejecutables también deben firmarse con certificados reconocidos por Hikvision, que expande la “cadena de confianza” del sistema operativo a aplicaciones específicas y evita que se ejecuten aplicaciones no autorizadas.

“Con protocolos seguros se asegura que los datos estén protegidos mientras se transmiten desde los dispositivos. Las características adicionales de seguridad de red de Hikvision incluyen seguridad de puertos de seguridad WAN, filtrado de IP y más, asegurando que los datos almacenados y en vuelo estén protegidos contra métodos de ataque comunes”, concluye

Para más información:

NOTICIAS RELACIONADAS

CASO DE ÉXITO

Hikvision y Axon integran soluciones de videovigilancia para el microestadio de Garín

El recinto, inaugurado en abril de este año, se encuentra en el partido de Escobar y posee una capacidad para 3800 personas. A través de Hikvision, la marca líder en soluciones de seguridad y videovigilancia, y la empresa Axon, se instalaron 16 cámaras de monitoreo que cubren todo el área del microestadio, cuya superficie ronda los 1.900 metros cuadrados.

OPINIÓN

Seis pasos para la gestión efectiva de ciberataques en la empresa

Los ciberataques están costando a las organizaciones millones de dólares en ingresos perdidos debido al tiempo de inactividad y daños al valor y la reputación de la marca. El Instituto Ponemon estima que el costo promedio de una filtración de datos o data breach a nivel mundial ya alcanza los 3.86 millones de dólares. Esto implica de 1 millón a 50 millones de registros perdidos, y puede costar a las organizaciones entre 40 millones y 350 millones de dólares por año. Además, las compañías tardan en promedio 196 días en detectar estas filtraciones y 55% de todas las alertas de seguridad provenientes de softwares de antivirus dan falsos positivos.

SEGURIDAD CLOUD

La protección de los datos es el primer paso para una adecuada estrategia de seguridad cloud

El advenimiento de la nube ha provocado importantes cambios en la TI empresarial. La seguridad, sin ir más lejos, demanda un nuevo enfoque acorde con esta realidad. Como compañía líder en soluciones de Seguridad Cloud, Netskope ofrece la visibilidad y el control que las empresas requieren para mantener sus datos a salvo. Por este motivo, la compañía ofrece una serie de consejos a tener en cuenta para una buena estrategia de seguridad en la nube.

MIPS 2020 - DALLAS

The Power of Open: Opciones, apertura y comunidad fue el lema de MIPS 2020

Dallas, Texas, fue la ciudad elegida por Milestone Systems, el líder mundial en software de gestión de video de plataforma abierta (VMS), para la realización de su evento anual por excelencia dedicado a la comunidad mundial del VMS. El 15º Simposio anual de plataforma de integración Milestone, MIPS reunió a una amplia comunidad de socios de soluciones de video, seguridad y tecnología dedicados a promover la innovación. Un encuentro que congregó a profesionales líderes de la industria, funcionarios de Milestone, autores, reconocidos futuristas y un popular conferencista de TEDx.

DETECCIÓN DE TEMPERATURA

Hikvision innova con sus cámaras térmicas

En cualquier lugar, en cualquier momento y bajo cualquier condición las cámaras térmicas Hikvision pueden detectar la temperatura de diversos objetos, combinando imágenes térmicas y visuales, para una detección más precisa y una mejor toma de decisiones.

VIDEOVIGILANCIA

Principales ciberamenazas más comunes en un sistema de videovigilancia

Durante los últimos siete años las preguntas relacionadas con la seguridad cibernética han tomado mucha relevancia. Se han estado investigando conceptos y definiendo metodologías, controles de seguridad, vulnerabilidades, políticas y procesos. En épocas más recientes, se han detectado amenazas y errores comunes dentro del ecosistema de seguridad electrónica, por ejemplo los siguientes:

VIDEOVIGILANCIA

Hanwha Techwin fortalece sus políticas de ciberseguridad y la protección de datos

La compañía tiene vigentes los permisos de seguridad cibernética emitidos por el gobierno de EE.UU. y sus protocolos de integración ONVIF se renuevan para la línea de productos con Inteligencia Artificial.

CIBERSEGURIDAD

5 estrategias para prevenir los ciberataques en tiempos del trabajo remoto

En medio de la coyuntura actual que ha obligado al trabajo desde casa, una tendencia que a decir del empresario Bill Gates perdurará al desaparecer, según él, el 30 % de los días en oficina, uno de los aspectos que adquiere más relevancia es el tema de la ciberseguridad. Según el informe de este año del Panorama de Amenazas de Kaspersky, en América Latina dos de cada tres ataques de hackers son dirigidos a empresas. En el artículo, el ingeniero de soluciones de Milestone Systems para América Latina, Israel Austria,explica cinco estrategias para combatir ciberataques desde un sistema de gestión de video.

CASO DE ÉXITO

La primera zona franca de servicios en Colombia incorpora el VMS de Milestone para crear un entorno seguro a sus clientes

Milestone Systems implementó un software de gestión de video que le permite al proyecto Zonamerica en Cali (Colombia), la primera zona franca exclusiva de servicios en el país, agregar soluciones de video con el correr del tiempo sin necesidad de cambiar de plataforma y expandirse de acuerdo a sus necesidades. El sistema le permitió a Zonamerica, entre otras, minimizar los gastos en la cantidad de guardas de seguridad por la facilidad y rapidez con la que el personal puede reaccionar a un evento desde la sala de monitoreo.

CIBERSEGURIDAD

Abordar la planificación y el presupuesto de seguridad para 2021

Corey Nachreiner, CTO de WatchGuard, comparte las mejores prácticas para establecer una política integral de seguridad